Evaluasi tingkat kesadaran keamanan informasi mahasiswa akuntansi Universitas Sanata Dharma

Teks penuh

(2) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. EVALUASI TINGKAT KESADARAN KEAMANAN INFORMASI MAHASISWA AKUNTANSI UNIVERSITAS SANATA DHARMA. SKRIPSI. Diajukan untuk Memenuhi Salah Satu Syarat Memperoleh Gelar Sarjana Ekonomi Program Studi Akuntansi. Oleh: Patricia Kalis Jati Sekar Agri NIM : 152114017. PROGRAM STUDI AKUNTANSI JURUSAN AKUNTANSI FAKULTAS EKONOMI UNIVERSITAS SANATA DHARMA YOGYAKARTA 2019. i.

(3) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI.

(4) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI.

(5) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PERSEMBAHAN. “Janganlah hendaknya kamu kuatir tentang apapun juga, tetapi nyatakanlah dalam segala hal keinginanmu kepada Allah dalam doa dan permohonan dengan ucapan syukur. Damai sejahtera Allah, yang melampaui segala akal, akan memelihara hati dan pikiranmu dalam Kristus Yesus” (Filipi 4 : 6-7). “Ketika masalah memberimu seribu. alasan tuk menyerah, kamu punya satu alasan tuk terus berusaha” (Alm. Pius Kalis Jati Kusuma Atmaja). Skripsi ini kupersembahkan untuk: Alm. Bapak Ignasius Sutrisno Ibu Agnes Sri Widaretna M. Alm. Pius Kalis Jati 4 Pandawa Kalis Jati yang masih mengembara. iv.

(6) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. UNIVERSITAS SANATA DHARMA FAKULTAS EKONOMI JURUSAN AKUNTANSI - PROGRAM STUDI AKUNTANSI PERNYATAAN KEASLIAN KARYA TULIS SKRIPSI Yang bertanda tangan dibawah ini, saya menyatakan bahwa skripsi dengan judul : EVALUASI TINGKAT KESADARAN KEAMANAN INFORMASI MAHASISWA AKUNTANSI UNIVERSITAS SANATA DHARMA dan diajukan untuk diuji pada tanggal 17 Juni 2019 adalah hasil karya saya. Dengan ini saya menyatakan dengan sesungguhnya bahwa dalam skripsi ini tidak terdapat keseluruhan atau sebagian tulisan orang lain yang saya ambil dengan cara menyalin, atau meniru dalam bentuk rangkaian kalimat atau simbol yang menunjukkan gagasan atau pendapat atau pemikiran dari penulis lain yang saya aku seolah-olah sebagai tulisan saya sendiri atau tidak terdapat bagian atau keseluruhan tulisan yang saya salin, tiru, atau yang saya ambil dari tulisan orang lain tanpa memberikan pengakuan pada penulis aslinya. Apabila saya melakukan hal tersebut di atas, baik sengaja maupun tidak, dengan ini saya menyatakan menarik skripsi yang saya ajukan sebagai hasil tulisan saya sendiri ini. Bila kemudian terbukti bahwa saya ternyata melakukan tindakan menyalin atau meniru tulisan orang lain seolah-olah hasil pemikiran saya sendiri, berarti gelar dan ijasah yang telah diberikan oleh universitas batal saya terima.. Yogyakarta, 31 Juli 2019 Yang membuat pernyataan,. (Patricia Kalis Jati Sekar Agri). v.

(7) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LEMBAR PERNYATAAN PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS. Yang bertanda tangan dibawah ini, saya Mahasiswi Universitas Sanata Dharma: Nama NIM. : Patricia Kalis Jati Sekar Agri : 152114017. Demi pengembangan ilmu pengetahuan saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul : EVALUASI TINGKAT KESADARAN KEAMANAN INFORMASI MAHASISWA AKUNTANSI UNIVERSITAS SANATA DHARMA Dengan demikian saya memberikan kepada Perpustakaan Sanata Dharma hak untuk menyimpannya, mengalihkan dalam media lain untuk kepentingan akademis tanpa perlu meminta izin dari saya dan memberikan royalti kepada saya selama tetap mencantumkan nama saya sebagai penulis.. Demikian pernyataan ini saya buat dengan seharusnya.. Dibuat di Yogyakarta Pada tanggal, 31 Juli 2019. (Patricia Kalis Jati Sekar Agri). vi.

(8) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. KATA PENGANTAR. Puji Syukur kepada Tuhan Yang Maha Esa atas limpahan rahmat dan naungan kasih-Nya kepada penulis sehingga dapat menyelesaikan skripsi ini. Penulisan skripsi ini bertujuan untuk memenuhi salah satu syarat untuk memperoleh gelar sarjana pada Program Studi Akuntansi, Fakultas Ekonomi Universitas Sanata Dharma. Dalam menyelesaikan skripsi ini penulis mendapat bantuan, bimbingan dan arahan dari berbagai pihak. Oleh karena itu penulis mengucapkan terima kasih yang tak terhingga kepada: 1. Drs. Johanes Eka Priyatma, M.Sc., Ph.D. selaku Rektor Universitas Sanata Dharma. 2. Albertus Yudi Yuniarto, S.E., M.B.A selaku Dekan Fakultas Ekonomi Universitas Sanata Dharma. 3. Drs. Yohanes Pembaptis Supardiyono, M.Si., Ak., QIA., CA selaku Ketua Jurusan Akuntansi Universitas Sanata Dharma. 4. Ilsa Haruti Suryandari, S.E., S.I.P, M.Sc., Ak., CA selaku dosen pembimbing yang telah membantu serta membimbing penulis dalam menyelesaikan skripsi ini. 5. Dr. Fr. Reni Retno Anggraini, M.Si., Ak., CA selaku dosen pembimbing akademik yang telah membantu dalam proses perkuliahan. 6. Seluruh dosen Fakultas Ekonomi Universitas Sanata Dharma yang telah membagikan ilmu dan pengalamannya dalam proses perkuliahan. vii.

(9) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 7. Seluruh responden yang telah membantu peneliti dalam pengisian kuesioner. 8. Alm. Bapak dan Ibu yang selalu menjadi panutan, mendoakan, mendukung, mendampingi, dan memberikan penguatan hingga skripsi ini dapat selesai. 9. Alm. Mas Pius dan seluruh saudara Kalis Jati atas segala doa, semangat, dan dukungan yang diberikan kepada penulis. 10. Kakak angkatku Wahyu, Odi, Ganis, Ajeng, Deva, Dyan, Verany, Lia, Ayuth yang selalu memberikan semangat kepada penulis. 11. Sahabatku Ignasius, Rendra, Arin, Lydia, Vale, Henry, Eko, Andre yang selalu mendengarkan keluh kesah dan memberikan canda tawa. 12. Teman seperjuangan Aan, Fanus, Thomas, Santi, Aril, Yunan, Sansan, Ari, Bayu, Gilbert yang mau berbagi ide dan memberikan masukan positif bagi penulis. 13. Teman-teman Akuntansi 2015 terkhusus kelas A yang sudah mewarnai harihari perkuliahan penulis. 14. Semua pihak yang tidak dapat penulis sebutkan satu per satu. Penulis menyadari bahwa skripsi ini masih banyak kekurangan, oleh karena itu penulis mengharapkan kritik dan saran yang bersifat membangun dan bermanfaat. Semoga skripsi ini dapat bermanfaat bagi pembaca dan semua pihak yang memerlukan. Yogyakarta, 31 Juli 2019. Patricia Kalis Jati Sekar Agri. viii.

(10) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR ISI. HALAMAN JUDUL ....................................................................................... i. HALAMAN PERSETUJUAN PEMBIMBING ........................................... ii. HALAMAN PENGESAHAN ........................................................................ iii. HALAMAN PERSEMBAHAN ..................................................................... iv. HALAMAN KEASLIAN KARYA TULIS .................................................. v. HALAMAN PERSETUJUAN PUBLIKASI ................................................ vi. HALAMAN KATA PENGANTAR ............................................................... vii. HALAMAN DAFTAR ISI.............................................................................. ix. HALAMAN DAFTAR TABEL ..................................................................... xii. HALAMAN DAFTAR GAMBAR ................................................................ xiii. HALAMAN DAFTAR LAMPIRAN ............................................................ xiv. ABSTRAK ....................................................................................................... xv. ABSTRACT ..................................................................................................... xvi. BAB I PENDAHULUAN ........................................................................... 1. A. Latar Belakang Masalah ................................................................... 1. B. Rumusan Masalah ........................................................................... 3. C. Batasan Masalah ............................................................................... 3. D. Tujuan Penelitian ............................................................................. 4. E. Manfaat Penelitian ........................................................................... 4. F. Sistematika Penelitian ...................................................................... 5. BAB II TINJAUAN PUSTAKA ..................................................................... 7. A. Kesadaran Keamanan Informasi ...................................................... 7. B. Konsep Keamanan Informasi ............ .............................................. 23. C. Pentingnya Keamanan Informasi ........ ............................................. 26. D. Manfaat Keamanan Informasi ................ ......................................... 27. E. Teknik Pengamanan Informasi ....................................................... 27. F. Mata Kuliah Pendukung Kesadaran Keamanan Informasi ...... ........ 29. G. Evaluasi ....... .................................................................................... 37. ix.

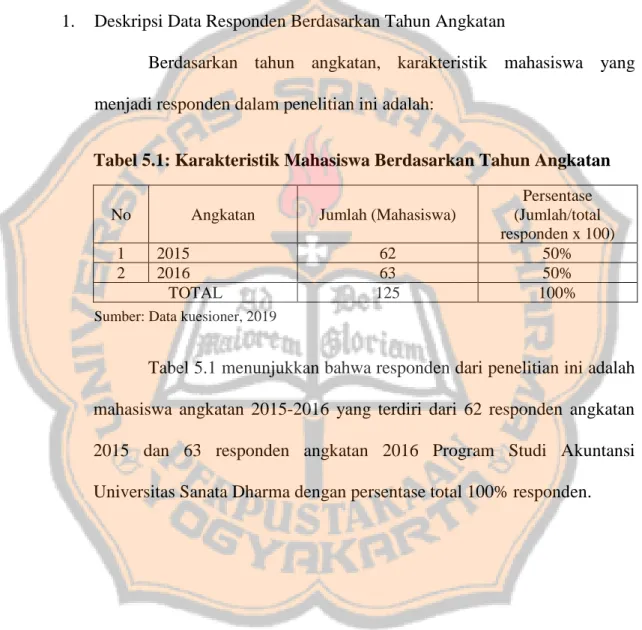

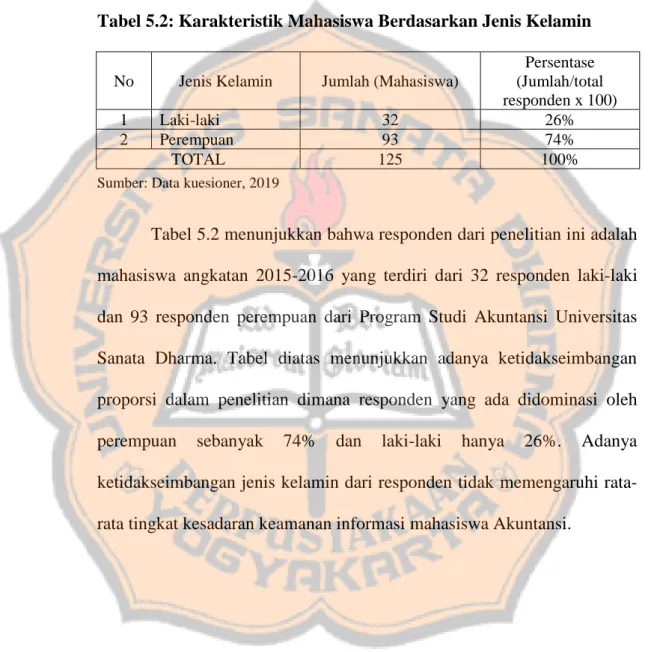

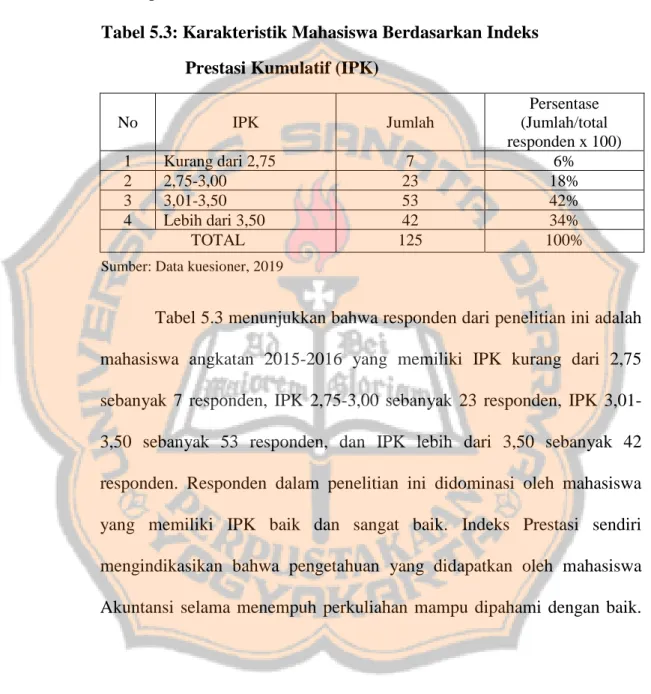

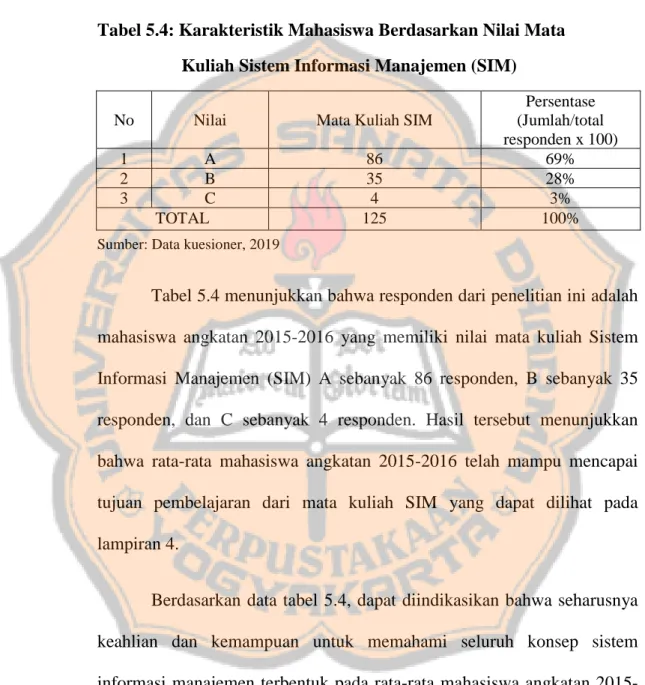

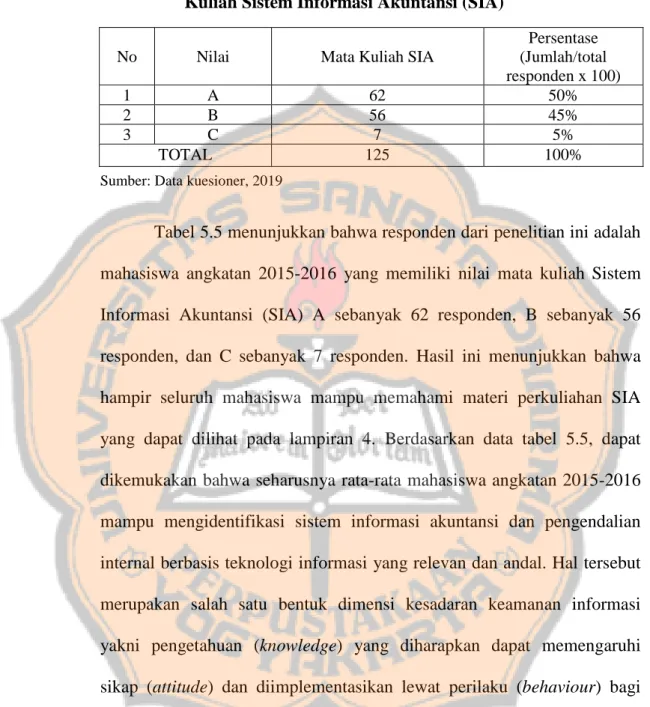

(11) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. H. Penelitian Terdahulu ........................................................................ 38. BAB III METODE PENELITIAN ................................................................ 42. A. Jenis Penelitian ................ ................................................................ 42. B. Waktu dan Tempat Penelitian .......................................................... 42. C. Subjek dan Objek Penelitian ............................................................ 42. D. Metode dan Desain Penelitian ......................................................... 43. E. Populasi dan Sampel ..... ................................................................... 43. F. Teknik Pengumpulan Data ............................................................... 45. G. Variabel Penelitian. ... .................................................................... 45. H. Instrumen Penelitian....... .................................................................. 46. I. Teknik Pengujian Instrumen ... ......................................................... 47. J. Teknik Analisis Data ... .................................................................... 48. BAB IV GAMBARAN UMUM ..................................................................... 52. A. Sejarah Universitas Sanata Dharma ................................................. 52. B. Profil Fakultas Ekonomi Universitas Sanata Dharma ..................... 56. C. Sejarah Program Studi Akuntansi .................................................... 57. D. Profil dan Karakteristik Mahasiswa Program Studi Akuntansi........ 59. BAB V ANALISIS DATA DAN PEMBAHASAN .................................... 61. ……… ........................................................ 61. 1. Deskripsi Data Responden Berdasarkan Tahun Angkatan ........... 61. 2. Deskripsi Data Responden Berdasarkan Jenis Kelamin ................ 62. 3. Deskripsi Data Responden Berdasarkan IPK ................................ 63. 4. Deskripsi Data Responden Berdasarkan Nilai Mata Kuliah ......... 64. 5. Deskripsi Data Responden Berdasarkan Asal Pulau ..................... 66. 6. Deskripsi Data Responden Berdasarkan Usia ............................... 67. B. Deskripsi Data ................................................................................. 67. C. Analisis Data .................................................................................... 69. 1. Pengujian Instrumen Data ............................................................. 69. a. Uji Validitas ............................................................................... 69. b. Uji Reliabilitas ............................................................................ 77. 2. Pengujian Statistik Deskriptif......................................................... 78. A. Deskripsi Responden. x.

(12) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3. Penarikan Kesimpulan.................................................................... 86. ………. ..................................................................... 86. BAB VI PENUTUP ................. ...................................................................... 91. A. Kesimpulan ................. ..................................................................... 91. B. Keterbatasan Masalah .. .................................................................... 91. C. Saran .............................. .................................................................. 91. DAFTAR PUSTAKA ........................................... .......................................... 93. LAMPIRAN ............................................................................ ........................ 98. C. Pembahasan. xi.

(13) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR TABEL. 2.1 Kisi-kisi Indikator Variabel Kesadaran Keamanan Informasi ....... .......... 19. 3.1 Rincian Populasi Penelitian ..................................................................... 44. 3.2 Kisi-kisi Pengembangan Instrumen ....... .................................................. 46. 5.1 Karakteristik Mahasiswa Berdasarkan Tahun Angkatan .......................... 61. 5.2 Karakteristik Mahasiswa Berdasarkan Jenis Kelamin ............................. 62. 5.3 Karakteristik Mahasiswa Berdasarkan IPK .............................................. 63. 5.4 Karakteristik Mahasiswa Berdasarkan Nilai Mata Kuliah SIM ................ 64. 5.5 Karakteristik Mahasiswa Berdasarkan Nilai Mata Kuliah SIA ................ 65. 5.6 Karakteristik Mahasiswa Berdasarkan Asal Pulau .................................. 66. 5.7 Karakteristik Mahasiswa Berdasarkan Usia.............................................. 67. 5.8 Persentase Skor Per Indikator Variabel Kesadaran Keamanan Informasi. 68. 5.9 Hasil Uji Validitas I Kesadaran Keamanan Informasi .............................. 70. 5.10 Rincian Kuesioner Penelitian .................................................................... 72. 5.11 Hasil Uji Validitas II Kesadaran Keamanan Informasi............................. 73. 5.12 Rincian Kuesioner Penelitian .................................................................... 75. 5.13 Hasil Uji Validitas III Kesadaran Keamanan Informasi ........................... 75. 5.14 Hasil Uji Reliabilitas ................................................................................ 77. 5.15 Hasil Uji Statistik Deskriptif ..................................................................... 78. 5.16 Kategori Kecenderungan Kesadaran Keamanan Informasi ...................... 78. 5.17 Hasil Uji Statistik Deskriptif Indikator Kesadaran Keamanan ................ 80. 5.18 Penggolongan Indikator Hasil Tingkat Kesadaran Keamanan Informasi Mahasiswa ................................................................................................ 80. 5.19 Kategori Kecenderungan Indikator Ketaatan pada Peraturan .................. 81. 5.20 Kategori Kecenderungan Indikator E-mail dan internet ........................... 82. 5.21 Kategori Kecenderungan Indikator Keamanan ......................................... 82. 5.22 Kategori Kecenderungan Indikator Konsekuensi Tindakan ..................... 83. 5.23 Kategori Kecenderungan Indikator Back-Up Data ................................... 84. 5.24 Kategori Kecenderungan Indikator Password dan PIN ............................ 84. 5.25 Kategori Kecenderungan Indikator Perangkat Seluler ............................. xii. 85.

(14) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR GAMBAR. 2.1 CIA Triad ................................................................................................... 9. 2.2 Level of Awareness ..................................................................................... 18. 5.1 Level of Awareness ..................................................................................... 69. 5.2 Persentase Hasil Tingkat Kesadaran Keamanan Informasi Mahasiswa Akuntansi .................................................................................................... xiii. 79.

(15) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR LAMPIRAN. LAMPIRAN 1 Kuesioner Penelitian ................................................................ 99. LAMPIRAN 2 Data Responden....................................................................... 108 LAMPIRAN 3 Tabulasi Data Tingkat Kesadaran Keamanan Informasi......... 118 LAMPIRAN 4 Silabus Mata Kuliah ............................................................... 124. xiv.

(16) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRAK. EVALUASI TINGKAT KESADARAN KEAMANAN INFORMASI MAHASISWA AKUNTANSI UNIVERSITAS SANATA DHARMA. Patricia Kalis Jati Sekar Agri NIM : 152114017 Universitas Sanata Dharma Yogyakarta 2019. Mahasiswa akuntansi harus memiliki tingkat kesadaran keamanan informasi yang baik. Kesadaran keamanan informasi tersebut nantinya akan berdampak pada pekerjaan mereka sebagai akuntan yang harus menjaga kerahasiaan informasi keuangan perusahaan. Penelitian ini bertujuan untuk mengevaluasi tingkat kesadaran keamanan informasi yang dimiliki mahasiswa Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma. Jenis penelitian ini adalah penelitian deskriptif kuantitatif. Metode pengumpulan data yang digunakan dalam penelitian ini menggunakan kuesioner yang beracuan pada dimensi pengetahuan (knowledge), sikap (attitude), dan perilaku (behaviour). Subjek dalam penelitian adalah mahasiswa Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma tahun angkatan 2015 dan 2016. Hasil penelitian menunjukkan bahwa tingkat kesadaran keamanan informasi yang dimiliki oleh mahasiswa Akuntansi Universitas Sanata Dharma berada pada kategori baik. Pengetahuan yang didapatkan mahasiswa mengenai security awareness mampu diterima dan diaplikasikan dalam kehidupan seharihari. Terdapat dua indikator yang perlu dioptimalkan atau ada dalam kategori sedang yaitu password dan PIN, serta perangkat seluler.. Kata Kunci: knowledge, attitude, dan behaviour.. xv.

(17) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRACT. EVALUATING THE INFORMATION SECURITY AWARENESS OF ACCOUNTING STUDENTS AT SANATA DHARMA UNIVERSITY. Patricia Kalis Jati Sekar Agri NIM : 152114017 Sanata Dharma University Yogyakarta 2019. Accounting students must have a good level of information security awareness. The information security awareness will have an impact on their work as accountants who must maintain the confidentiality of the company's financial information. The purpose of the research is to evaluate the level of information security awareness of Accounting students, Faculty of Economics, Sanata Dharma University. This is a quantitative descriptive research. The data collection method used in this study was questionnaire that is based on knowledge, attitude, and behaviour. Subjects in the research were was Accounting students, Faculty of Economics, Sanata Dharma University in the year of 2015 and 2016. The results of the research showed the level of information security awareness possessed by Accounting students at Sanata Dharma University was in the good category. Knowledge gained by students about the security of awareness can be accepted and applied in life. There were two indicators that need to be optimized or in the medium category, which were passwords and PINs, as well as cellular devices.. Keywords: knowledge, attitude, dan behaviour.. xvi.

(18) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB I PENDAHULUAN. A. Latar Belakang Masalah Internet merupakan salah satu bentuk perkembangan teknologi yang penggunaannya semakin meningkat dari hari ke hari. Danuri dan Suharmawi (2007). mengatakan. bahwa. internet. memberikan. kemudahan. dalam. memperoleh informasi yang dibutuhkan serta dapat mengubah model perekonomian dan bisnis dalam suatu negara. Berdasarkan riset yang dilakukan oleh. lembaga. pasar. e-Marketer. dalam. artikel. mengenai. perkembangan internet, diperkirakan sebanyak 3,6 miliar manusia di bumi akan mengakses internet setiap satu bulan. Kemudahan dalam mengakses internet ternyata memiliki sisi negatif yang cenderung membuat tingkat kesadaran manusia menurun dalam menjaga keamanan informasi pribadi. Sejumlah informasi pribadi seperti foto, identitas, lokasi, dan sebagainya dari berbagai kalangan tanpa disadari mampu tersebar luas lewat internet. Ketidaksadaran tersebut yang mengakibatkan individu maupun organisasi atau bahkan negara sangat rentan terhadap serangan sistem informasi seperti cyberterrorism, hacking, cybercrime, dan lain-lain. Serangan sistem informasi muncul seiring dengan berkembangnya internet yang menuntut tingginya tingkat kesadaran keamanan informasi manusia dalam menggunakan teknologi. Manusia harus semakin waspada dalam menjaga keamanan informasi dirinya agar terhindar dari hal-hal yang. 1.

(19) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2 merugikan. Mitnick dan Simon (dalam Mukhlis, 2014), menyebutkan bahwa manusia merupakan faktor utama dan penting dalam pengamanan informasi selain teknologi, karena manusia merupakan rantai terlemah dalam rantai keamanan. Manusia sangat memegang peranan kunci dalam penerapan sistem keamanan informasi dan harus memiliki kesadaran untuk menjaga keamanan informasi pribadi. Contoh kasus yang baru-baru ini terjadi ialah peretasan sistem informasi mahasiswa pada salah satu kampus swasta di Banten yang menyebabkan sistem informasi mahasiswa tidak bisa diakses sehingga mahasiswa dirugikan karena informasi mengenai nilai, absensi dan kartu rencana studi mengalami kekacauan (Rifa’i, 2019). Mahasiswa adalah salah satu contoh kalangan yang memerlukan kesadaran keamanan informasi, dimana internet sering digunakan dalam kehidupan kesehariannya. Menurut Hidayat, et al. (2016), pelajar dan mahasiswa selalu menggunakan Facebook, Twitter, YouTube, chatting, e-mail, mengunduh musik atau video, mencari referensi tugas, dan bermain online games. Media internet digunakan oleh mahasiswa sebagai akses hiburan, akademis, komunikasi, dan kegiatan lainnya tanpa menyadari bahwa informasi pribadi mereka secara tidak langsung sedang tersebar luas. Ketidaksadaran dalam menjaga keamanan informasi pribadi tersebut mampu menyebabkan dampak negatif pada kehidupannya. Peneliti tertarik untuk melakukan penelitian mengenai tingkat kesadaran keamanan informasi pada kalangan mahasiswa khususnya mahasiswa Program Studi Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma..

(20) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3 Mahasiswa akuntansi harus memiliki tingkat kesadaran keamanan informasi yang baik, dimana kesadaran keamanan informasi tersebut nantinya berdampak pada pekerjaan mereka sebagai akuntan. Menurut Ikatan Akuntan Indonesia (2016), seorang akuntan harus menjaga kerahasiaan informasi di dalam Kantor Akuntan atau organisasi tempatnya kerja. Informasi yang dimaksud ialah informasi dari data keuangan perusahaan yang bersifat rahasia dan sensitif, sehingga diperlukan sebuah kesadaran untuk menjaga keamanan informasi tersebut. Berdasarkan penjelasan yang telah disampaikan, peneliti mengambil judul penelitian “Evaluasi Tingkat Kesadaran Keamanan Informasi Mahasiswa Akuntansi Universitas Sanata Dharma”. B. Rumusan Masalah Berdasarkan uraian latar belakang yang disampaikan di atas, maka rumusan masalah dalam penelitian ini adalah bagaimana tingkat kesadaran keamanan informasi yang dimiliki oleh mahasiswa Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma. C. Batasan Masalah Peneliti menitikberatkan subjek pada penelitian ini yaitu mahasiswa Akuntansi Universitas Sanata Dharma angkatan 2015 dan 2016, dengan pertimbangan bahwa angkatan tersebut telah mendapatkan pengetahuan mengenai pengendalian internal internet dan security awareness..

(21) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 4 D. Tujuan Penelitian Tujuan penelitian ini adalah untuk mengetahui tingkat kesadaran keamanan informasi yang dimiliki mahasiswa Akuntansi, Program Studi Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma. E. Manfaat Penelitian 1. Bagi Mahasiswa Penelitian ini diharapkan memberikan informasi mengenai tingkat kesadaran kemanan informasi mahasiswa Akuntansi, sehingga dapat memotivasi mahasiswa untuk berkembang dan selalu menjaga keamanan informasi terhadap data-data yang ia miliki. 2. Bagi Universitas Sanata Dharma a. Hasil penelitian ini dapat digunakan oleh Universitas Sanata Dharma sebagai referensi kepustakaan. b. Hasil penelitian ini dapat digunakan oleh Universitas Sanata Dharma khususnya Program Studi Akuntansi untuk mengetahui dan memahami gambaran nyata seberapa tinggi tingkat kesadaran keamanan informasi mahasiswa Akuntansi. Selain itu, hasil penelitian ini juga dapat membantu para dosen dalam proses pembelajaran untuk menentukan langkah-langkah yang tepat dalam menjaga dan meningkatkan kesadaran keamanan informasi mahasiswa. 3. Bagi Pembaca Penelitian ini diharapkan memberikan pengetahuan dan informasi mengenai kesadaran keamanan informasi. Selain itu, penelitian ini juga.

(22) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 5 dapat menjadi acuan dasar dan sumber ilmu bagi penelitian yang hendak dilakukan dikemudian hari. 4. Bagi Peneliti Penelitian ini diharapkan dapat menjadi sarana dalam menerapkan kesadaran keamanan informasi penulis yang telah diterima di dalam kegiatan perkuliahan dan juga diharapkan dapat menambah wawasan bagi penulis. F. Sistematika Penulisan Penelitian ini dibuat dengan sistematika penulisan yang terdiri dari enam bab, yaitu: Bab I. Pendahuluan Bab ini berisi mengenai pembahasan latar belakang, rumusan masalah, tujuan, manfaat dari penelitian, dan sistematika penulisan.. Bab II. Tinjauan Pustaka Bab ini berisi teori yang digunakan dalam penulisan dari bermacam-macam sumber mengenai hal yang berkaitan dengan penelitian. Teori tersebut berasal dari buku, jurnal, artikel atau penelitian terdahulu yang berkaitan dengan security awareness.. Bab III. Metode Penelitian Bab ini berisi metode yang digunakan dalam penelitian. Metode ini dimulai dari jenis penelitian, objek dan subjek penelitian, teknik pengumpulan data, serta teknik analisis data..

(23) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 6 Bab IV. Gambaran Umum Objek Penelitian Bab ini berisi gambaran umum mengenai Program Studi Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma.. Bab V. Analisis dan Pembahasan Bab ini berisi mengenai analisis serta hasil olah data yang dilakukan oleh peneliti yang didapat dari hasil penyebaran kuesioner.. Bab VI. Penutup Bab ini berisi mengenai kesimpulan hasil analisis dan pembahasan yang telah dilakukan, keterbatasan dalam penelitian, serta saran bagi beberapa pihak yang memiliki kepentingan dalam penelitian ini..

(24) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB II TINJAUAN PUSTAKA. A. Kesadaran Keamanan Informasi Kesadaran menurut Freud (dalam Feist dan Feist, 2010) adalah hal-hal yang kita rasakan melalui indera dan tidak dianggap mengancam, masuk ke dalam alam sadar. Alam sadar atau kesadaran (conscious) dirasa menjadi satusatunya tingkat kehidupan mental yang bisa langsung diraih atau dirasakan oleh manusia. Jung (dalam Feist dan Feist, 2010) menjelaskan bahwa kesadaran (conscious) merupakan hal yang dapat dirasakan oleh ego melalui alam bawah sadar dan menggunakan pengalaman-pengalaman personal untuk memperkuat kepribadiannya. Ahli psikologis bernama Abraham Maslow (dalam Feist dan Feist, 2010) juga memunculkan sebuah teori humanistik yang mengemukakan bahwa kesadaran merupakan keadaan mengerti dan memahami, bagaimana menjadi diri sendiri, potensi, dan gaya apa yang dimiliki, langkah-langkah apa yang perlu diambil, apa yang dirasakan, nilai apa yang dimiliki, serta kearah mana perkembangan diri sendiri. Menurut Kamus Besar Bahasa Indonesia (KBBI), kesadaran ialah keadaan mengerti; hal yang dirasakan atau dialami oleh seseorang atas keadaan dirinya sendiri; pengertian yang mendalam pada orang seorang atau sekelompok orang yang terwujud dalam pemikiran, sikap, dan tingkah laku yang mendukung pengembangan lingkungan. Berdasarkan pengertianpengertian di atas, dapat disimpulkan bahwa kesadaran merupakan suatu hal yang dirasakan dan diwujudkan atau dilakukan dalam sebuah tindakan.. 7.

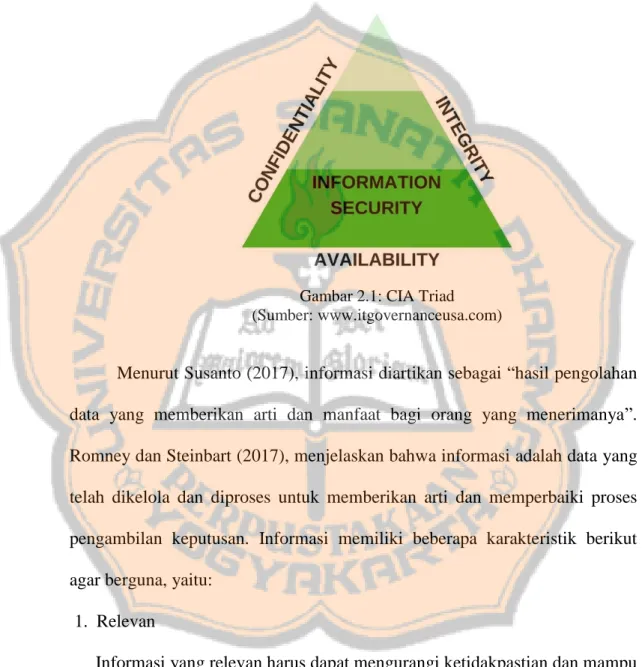

(25) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 8 Menurut Kamus Besar Bahasa Indonesia (KBBI), keamanan berasal dari kata dasar “aman” yang memiliki arti bebas dari bahaya. Keamanan informasi adalah upaya perlindungan dari berbagai macam ancaman untuk memastikan. keberlanjutan. bisnis,. meminimalisir. resiko. bisnis,. dan. meningkatkan investasi dan peluang bisnis (ISO/IEC 17799:2005). Tiga aspek keamanan informasi ialah: 1. Confidentiality (Kerahasiaan) Data-data. yang. menghasilkan. sebuah. informasi. harus. dijaga. kerahasiaannya dari pihak yang tidak berhak mengakses. Usaha untuk memastikan informasi diakses oleh orang yang berwenang atau bagi orang yang memiliki otoritas ini dilakukan dengan menerapkan enkripsi agar penyebaran informasi jelas dan terarah sehingga tidak menimbulkan kerugian bagi pihak yang membutuhkan. 2. Integrity (Integritas) Informasi yang dimiliki tidak boleh diubah oleh orang yang tidak berhak. Hal ini dilakukan untuk memastikan bahwa informasi yang dimiliki dan diakses adalah benar, akurat, dan lengkap. Integritas informasi biasanya dilakukan dengan menerapkan akses kontrol atau pembatasan hak akses untuk mengedit, sehingga yang lain hanya mampu melihat atau membaca informasi yang dihasilkan. 3. Availability (Ketersediaan) Informasi yang dibutuhkan harus dipastikan ketersediaannya, agar aspek ketersediaan ini tercapai biasanya dalam organisasi menerapkan back-up.

(26) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 9 data atau cadangan tempat bagi data-data yang akan menghasilkan informasi. Hal tersebut dilakukan agar informasi tetap tersedia walaupun terjadi bencana pada sistem.. Gambar 2.1: CIA Triad (Sumber: www.itgovernanceusa.com). Menurut Susanto (2017), informasi diartikan sebagai “hasil pengolahan data yang memberikan arti dan manfaat bagi orang yang menerimanya”. Romney dan Steinbart (2017), menjelaskan bahwa informasi adalah data yang telah dikelola dan diproses untuk memberikan arti dan memperbaiki proses pengambilan keputusan. Informasi memiliki beberapa karakteristik berikut agar berguna, yaitu: 1. Relevan Informasi yang relevan harus dapat mengurangi ketidakpastian dan mampu meningkatkan nilai dalam mengambil keputusan. Informasi akuntansi yang dihasilkan harus memiliki nilai umpan balik terhadap prediksi yang dibuat oleh seorang akuntan sehingga nantinya akan mempengaruhi kebijakan yang diambil oleh perusahaan atau organisasi..

(27) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 10 2. Reliabel Informasi yang reliabel harus bebas dari kesalahan, bias, atau penyimpangan. Informasi yang ada juga harus menyajikan fakta secara akurat. Karakteristik reliabel dapat terpenuhi bila informasi yang ada berasal dari data yang jujur, netral, dan wajar. Informasi mengenai keuangan akan diuji kebenaran informasinya atau diperiksa terlebih dahulu oleh pihak lain. 3. Lengkap Informasi yang lengkap diharapkan tidak menghilangkan aspek penting dari suatu kejadian atau aktivitas yang diukur dimana harus mencakup kebutuhan para pemakai informasi. Informasi akuntansi yang disajikan tidak boleh setengah-setengah sehingga nantinya tidak memunculkan pertanyaan bagi para pengguna informasi. 4. Tepat waktu Informasi yang disajikan harus diberikan secara tepat pada saat dibutuhkan dalam pengambilan keputusan. Ketepatan waktu sangatlah penting karena akan berpengaruh pada pengambilan keputusan. Apabila informasi yang diberikan terlambat, akan mempengaruhi keterlambatan pengambilan keputusan yang bisa menyebabkan kerugian bagi perusahaan atau organsasi. 5. Dapat dipahami Informasi yang disajikan berada dalam format yang jelas sehingga mudah dimengerti oleh para pengguna informasi. Pengguna informasi yang.

(28) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 11 dimaksud ialah pengguna yang memiliki pengetahuan yang memadai mengenai bisnis, ekonomi, akuntansi dan kemauan untuk mempelajari informasi dengan ketekunan yang wajar. 6. Dapat diverifikasi Informasi yang ada harus dapat dipertanggungjawabkan kebenarannya. Informasi yang ada dapat diverifikasi dari dua orang yang berpengetahuan baik bekerja secara independen dan keduanya menghasilkan informasi yang sama. Hal tersebut mengartikan bahwa informasi harus dapat dibuktikan kebenarannya. 7. Dapat diakses Informasi yang disajikan hendaknya tersedia untuk pengguna ketika mereka membutuhkannya dan dalam format yang dapat digunakan. Informasi harus mampu tersedia dan diakses dengan cepat sesuai saat dibutuhkan agar dapat segera digunakan dalam pengambilan keputusan. Menurut Mukhlis (2014), kesadaran keamanan adalah bidang ilmu keamanan yang berhubungan erat dengan faktor manusia mengenai keamanan aset informasi. Pengetahuan yang diperoleh dari sekolah adalah elemen utama untuk menciptakan kesadaran keamanan. Schlienger & Teufel (dalam Mukhlis, 2014), membagi program pelatihan dan kesadaran keamanan dalam tiga bagian yang berbeda: 1. Pendidikan Karyawan harus memahami, mengapa keamanan informasi sangat penting bagi organisasi. Mereka harus memahami bahwa setiap orang bertanggung.

(29) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 12 jawab atas keamanan yang mempengaruhi lingkungan mereka masingmasing. Pendidikan dapat diimplementasikan melalui kursus keamanan informasi, dapat juga menjadi pendidikan keamanan informasi dasar di sekolah atau perguruan tinggi. 2. Pelatihan Karyawan harus mengetahui bagaimana mereka bisa merasa aman. Mereka harus tahu bagaimana menggunakan fungsi keamanan di dalam sebuah aplikasi dan dalam proses kerja mereka. Pelatihan tentang peralatan atau fitur keamanan didalam aplikasi perlu diberikan. 3. Kesadaran Pendidikan dan pelatihan adalah dasar untuk mengetahui program keamanan, namun tidak menjamin perilaku keamanan dalam kehidupan sehari-hari. Pengukuran keamanan yang dilakukan diluar kelas akan mengingatkan karyawan pada pelajaran yang telah diperoleh. Perkakas seperti poster, mouse-pads, dan bolpoin dengan slogan keamanan membantu menghadirkan topik keamanan dimana-mana. Program insentif akan mendorong karyawan untuk berpartisipasi. Kontrol, kewajiban dan hukuman memperlihatkan pentingnya keamanan informasi. Program kesadaran dan pelatihan keamanan merubah “menjadi sadar” menjadi “menyadari” dan berakhir pada “sadar” yang mengubah budaya keamanan secara total. Kruger & Kearney (2006) menyatakan bahwa kesadaran keamanan informasi merupakan suatu proses yang sangat dinamis yang berkembang.

(30) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 13 sesuai perkembangan situasi yang ada, baik karena masalah politik maupun perubahan tren perekonomian. Kesadaran tersebut mencakup kesadaran untuk menjaga keamanan informasi individu tersebut maupun informasi bagi organisasi dimana individu tersebut berada. Kruger & Kearney (2006) membagi kesadaran menjadi tiga dimensi yaitu: 1. Knowledge Knowledge merujuk pada pengetahuan yang dimiliki oleh individu terhadap keamanan informasi. Menurut Kamus Besar Bahasa Indonesia (KBBI), pengetahuan berarti segala sesuatu yang diketahui; kepandaian; segala sesuatu yang diketahui berkenaan dengan hal (mata pelajaran). Menurut Notoatmodjo (2012), “pengetahuan merupakan hasil dari tahu dan ini terjadi setelah orang melakukan pengindraan terhadap suatu objek tertentu”. Pengetahuan menjadi salah satu bagian penting bagi individu dalam kehidupan kesehariannya. Pengetahuan menurut Notoatmodjo (2012) mempunyai 6 tingkatan yaitu: a.. Tahu Tahu diartikan sebagai keadaan individu dalam mengingat materi yang telah dipelajari. Tingkatan tahu ini berhubungan dengan aktifitas mengingat kembali terhadap sesuatu yang spesifik dari seluruh bahan yang dipelajari atau rangsang yang diterima..

(31) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 14 b.. Memahami Memahami merupakan kemampuan untuk menjelaskan secara benar mengenai suatu objek dan menginterprestasikan materi yang ada secara benar dan menjelaskan serta menyebutkan contoh.. c.. Aplikasi Aplikasi adalah kemampuan untuk menggunakan materi yang telah didapatkan pada situasi kondisi yang sebenarnya terjadi. Contohnya adalah menggunakan rumus, metode, prinsip, dan lainnya.. d.. Analisis Analisis merupakan kemampuan menjabarkan materi atau objek ke dalam komponen-komponen yang masih berkaitan satu dengan yang lain. Keberhasilan analisis seseorang dapat terlihat dari penggunaan kata kerja dapat menggambarkan, mengelompokkan, membedakan, memisahkan, dan sebagainya.. e.. Sintesis Sintesis mengarah kepada kemampuan untuk meletakkan atau menghubungkan bagian-bagian dalam suatu bentuk keseluruhan yang baru. Sintesis juga merupakan kemampuan untuk menyusun, merencanakan, meringkas, menyesuaikan teori atau rumusan yang telah ada..

(32) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 15 f.. Evaluasi Evaluasi merupakan kemampuan untuk melakukan penilaian terhadap suatu materi atau objek penilaian berdasarkan kriteria yang ditentukan sendiri atau menggunakan kriteria yang sudah ada.. 2. Attitude Attitude adalah sikap seseorang dalam berinteraksi ataupun berkomunikasi dengan sesama manusia. Menurut Sukardi (dalam Munandar, 2016), sikap adalah suatu kesiapan seseorang untuk bertindak terhadap hal-hal tertentu. Notoatmodjo (2012) mengungkapkan bahwa sikap merupakan kesiapan atau kesediaan untuk bertindak, dan bukan merupakan pelaksanaan motif tertentu. Komponen-komponen sikap menurut Azwar (2015) adalah: a. Kognitif Kognitif adalah komponen yang terbentuk dari pengetahuan dan informasi yang diterima oleh individu dalam kehidupannya yang selanjutnya diproses untuk menghasilkan suatu keputusan untuk bertindak. b. Afektif Afektif menyangkut masalah emosional subyektif sosial terhadap suatu objek, dimana secara umum dalam psikologi komponen afektif disamakan dengan perasaan yang dimiliki terhadap suatu objek..

(33) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 16 c. Konatif Konatif menunjukkan bagaimana kecenderungan berperilaku yang ada dalam diri seseorang berkaitan dengan cara menyikapi objek yang sedang dihadapinya. Berdasarkan penjelasan yang telah disampaikan di atas, dapat disimpulkan bahwa sikap merupakan suatu bentuk reaksi yang timbul atas objek tertentu yang nantinya berhubungan dengan perilaku. Sikap dapat dibentuk atau dipelajari sepanjang individu terus berkembang dalam kehidupan kesehariannya. Sikap merupakan hasil interaksi individu dengan lingkungan sekitarnya. 3. Behaviour Perilaku menunjukkan tindakan yang dilakukan oleh individu terhadap keamanan informasi. Menurut Walgito (2010), perilaku merupakan respon dari stimulus yang mana setiap individu memiliki kemampuan untuk menentukan perilaku yang akan diambilnya. Skinner (dalam Walgito, 2010) membagi perilaku menjadi 2 jenis, yaitu: a. Perilaku Alami Perilaku alami atau dalam psikologi dikenal dengan innate behaviour merupakan perilaku yang dibawa sejak lahir. Perilaku ini biasanya berupa refleks-refleks tertentu atau insting. b. Perilaku Operan Perlaku operan atau biasa dikenal dengan nama operant behaviour merupakan perilaku yang dibentuk melalui proses belajar..

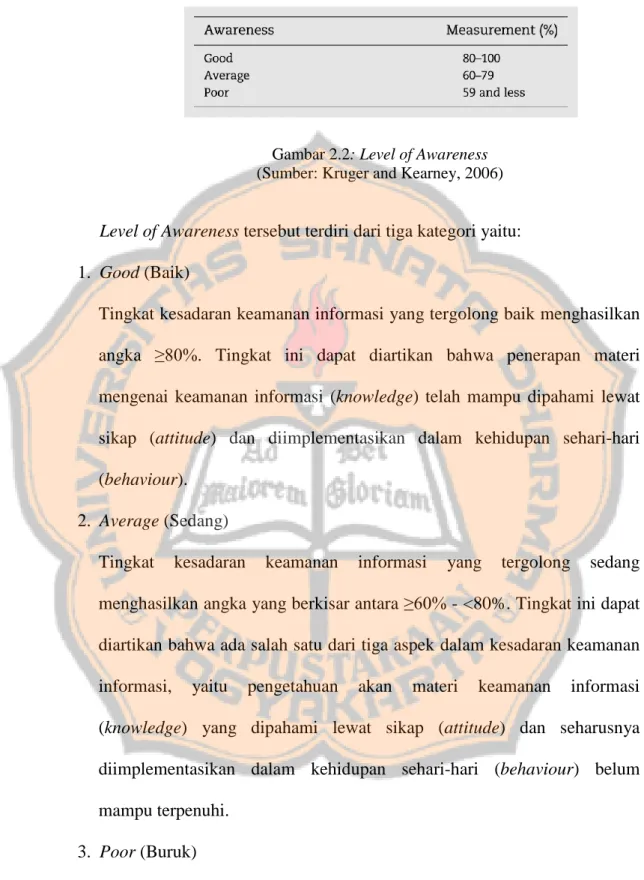

(34) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 17 Individu dalam melakukan tindakan atau perilaku tertentu menurut Notoatmodjo (2012) akan melewati proses berikut: 1. Kesadaran, dimana individu akan menyadari dalam arti mengetahui terhadap stimulasi suatu objek yang diterima. 2. Merasa, individu akan tertarik terhadap stimulasi objek tersebut yang terlihat dari sikap yang mulai timbul. 3. Menimbang, individu akan mulai menimbang baik atau tidaknya stimulasi objek tersebut bagi dirinya. Tahap ini menandakan adanya sikap lebih lanjut yang lebih baik dalam menanggapi objek yang ada. 4. Mencoba, individu akan mulai mencoba melakukan sesuatu sesuai dengan apa yang dikendaki dari objek yang diterima atau dialami. 5. Adaptasi, individu telah berperilaku sesuai dengan pengetahuan dan sikap yang secara sadar dilakukan terhadap stimulasi objek yang ada. Dimensi-dimensi yang telah dijelaskan merupakan kumpulan dimensi yang membentuk kesadaran manusia untuk menjaga keamanan informasi pribadi. Individu akan mendapatkan pengetahuan mengenai keamanan informasi, kemudian individu tersebut memahami dan menyikapi pengetahuan yang diterima serta mengaplikasikan keamanan informasi yang ada sehingga kesadaran dalam menjaga keamanan informasi menjadi hal yang dapat berdampak positif dalam kehidupan sehari-hari. Kruger & Kearney (2006) membagi kesadaran keamanan informasi dalam level of awareness berikut ini:.

(35) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 18. Gambar 2.2: Level of Awareness (Sumber: Kruger and Kearney, 2006). Level of Awareness tersebut terdiri dari tiga kategori yaitu: 1. Good (Baik) Tingkat kesadaran keamanan informasi yang tergolong baik menghasilkan angka ≥80%. Tingkat ini dapat diartikan bahwa penerapan materi mengenai keamanan informasi (knowledge) telah mampu dipahami lewat sikap (attitude) dan diimplementasikan dalam kehidupan sehari-hari (behaviour). 2. Average (Sedang) Tingkat. kesadaran. keamanan. informasi. yang. tergolong. sedang. menghasilkan angka yang berkisar antara ≥60% - <80%. Tingkat ini dapat diartikan bahwa ada salah satu dari tiga aspek dalam kesadaran keamanan informasi,. yaitu. pengetahuan. akan. materi. keamanan. informasi. (knowledge) yang dipahami lewat sikap (attitude) dan seharusnya diimplementasikan dalam kehidupan sehari-hari (behaviour) belum mampu terpenuhi. 3. Poor (Buruk) Tingkat. kesadaran. keamanan. informasi. yang. tergolong. buruk. menghasilkan angka yang berkisar antara <60%. Tingkat ini dapat.

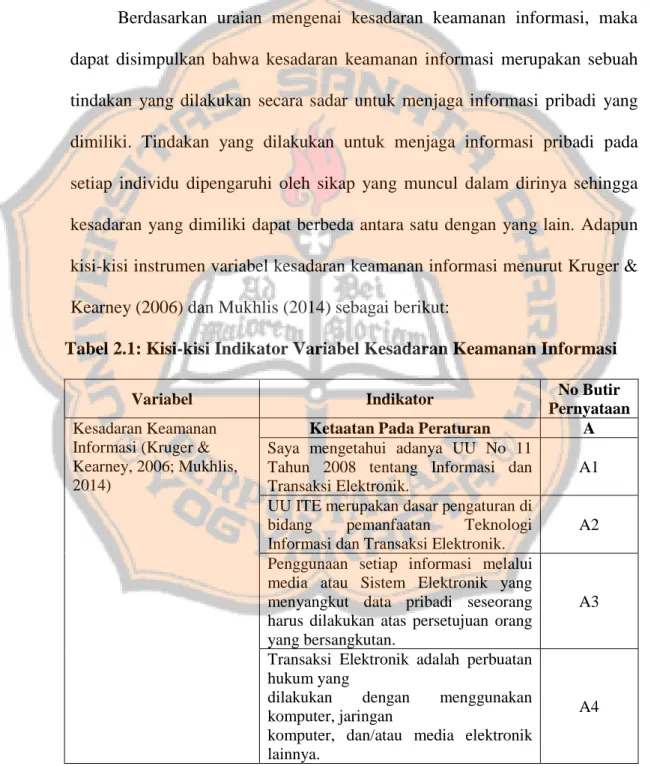

(36) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 19 diartikan bahwa materi keamanan informasi (knowledge) yang diperoleh tidak dapat dipahami, sehingga tidak memengaruhi sikap (attitude) dan diimplementasikan dalam kehidupan sehari-hari (behaviour) untuk menjaga keamanan informasi. Berdasarkan uraian mengenai kesadaran keamanan informasi, maka dapat disimpulkan bahwa kesadaran keamanan informasi merupakan sebuah tindakan yang dilakukan secara sadar untuk menjaga informasi pribadi yang dimiliki. Tindakan yang dilakukan untuk menjaga informasi pribadi pada setiap individu dipengaruhi oleh sikap yang muncul dalam dirinya sehingga kesadaran yang dimiliki dapat berbeda antara satu dengan yang lain. Adapun kisi-kisi instrumen variabel kesadaran keamanan informasi menurut Kruger & Kearney (2006) dan Mukhlis (2014) sebagai berikut: Tabel 2.1: Kisi-kisi Indikator Variabel Kesadaran Keamanan Informasi Variabel Kesadaran Keamanan Informasi (Kruger & Kearney, 2006; Mukhlis, 2014). Indikator Ketaatan Pada Peraturan Saya mengetahui adanya UU No 11 Tahun 2008 tentang Informasi dan Transaksi Elektronik. UU ITE merupakan dasar pengaturan di bidang pemanfaatan Teknologi Informasi dan Transaksi Elektronik. Penggunaan setiap informasi melalui media atau Sistem Elektronik yang menyangkut data pribadi seseorang harus dilakukan atas persetujuan orang yang bersangkutan. Transaksi Elektronik adalah perbuatan hukum yang dilakukan dengan menggunakan komputer, jaringan komputer, dan/atau media elektronik lainnya.. Sumber: Kruger & Kearney, 2006; Mukhlis, 2014. No Butir Pernyataan A A1. A2. A3. A4.

(37) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 20 Variabel. Indikator. Kesadaran Keamanan Informasi (Kruger & Kearney, 2006; Mukhlis, 2014). Kode Akses adalah angka, huruf, simbol, karakter lainnya atau kombinasi di antaranya, yang merupakan kunci untuk dapat mengakses Komputer dan/atau Sistem Elektronik lainnya. Setiap orang dapat mengajukan gugatan atas kerugian yang ditimbulkan berdasarkan UU ini. Setiap Orang yang dengan sengaja dan tanpa hak mendistribusikan dan/atau mentransmisikan dan/atau membuat dapat diaksesnya Informasi Elektronik dan/atau Dokumen Elektronik yang memiliki muatan pemerasan dan/atau pengancaman dipidana dengan pidana penjara paling lama 6 (enam) tahun dan/atau denda paling banyak Rp1.000.000.000,00 (satu miliar rupiah). Pemerintah melindungi kepentingan umum dari segala jenis gangguan sebagai akibat penyalahgunaan Informasi Elektronik dan Transaksi Elektronik yang mengganggu ketertiban umum, sesuai dengan ketentuan Peraturan Perundangundangan. Password dan Personal Identity Number (PIN) Password merupakan kata kunci untuk memasuki sebuah sistem. Password saya bisa diubah sesuai kebutuhan. PIN merupakan identitas yang biasanya bersifat tetap. PIN yang saya miliki harus berupa angka. Password saya terdiri dari kombinasi angka, huruf, lambang (alfanumerik), dan memiliki kombinasi huruf kapital. Saya menggunakan nama salah satu keluarga sebagai password.. Sumber: Kruger & Kearney, 2006; Mukhlis, 2014. No Butir Pernyataan. A5. A6. A7. A8. B B1 B2 B3 B4. B5. B6.

(38) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 21 Variabel. Indikator. Kesadaran Keamanan Informasi (Kruger & Kearney, 2006; Mukhlis, 2014). Saya menggunakan tanggal lahir atau tanggal yang memiliki kesan khusus sebagai PIN. Saya mengganti password dan PIN saya setiap 3 bulan sekali. Saya menggunakan satu password dan PIN untuk berbagai keperluan (semua password dan PIN sama). Password dan PIN yang saya miliki diketahui oleh beberapa orang terdekat saya. E-mail dan internet Email merupakan sarana untuk mengirimkan pesan elektronik melalui internet. Saya menggunakan email untuk membantu proses perkuliahan. Saya memiliki email lebih dari tiga akun. Dalam mengirim email, saya selalu menuliskan subject, salam pembuka, isi, dan penutup dalam body text dengan menggunakan bahasa yang baik dan sopan. Saya selalu membuka email setiap hari. Internet merupakan sistem komunikasi global yang menghubungkan komputer dengan jaringannya di seluruh dunia. Saya merasa hampa apabila tidak menggunakan internet dalam sehari. Dengan internet saya mendapatkan berbagai kemudahan mulai dari informasi pendidikan, sosial, ekonomi-bisnis, agama, hingga pemerintahan. Email, www, bbs, ftp, chating merupakan sebagian fasilitas yang ada dalam internet. Info yang saya berikan saat menggunakan internet selalu jelas kebenarannya.. Sumber: Kruger & Kearney, 2006; Mukhlis, 2014. No Butir Pernyataan B7 B8 B9. B10 C C1 C2 C3. C4. C5. C6. C7. C8. C9. C10.

(39) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 22 Variabel. Indikator. Kesadaran Keamanan Informasi (Kruger & Kearney, 2006; Mukhlis, 2014). Penggunaan perangkat seluler Perangkat seluler (HP) saat ini sudah ditanami fitur komputer. Saya menggunakan perangkat seluler hanya untuk telepon dan sms. Saya memiliki lebih dari dua perangkat seluler. Saya memberikan kunci khusus untuk perangkat seluler saya. Saya menggunakan perangkat seluler untuk transaksi perbankan. Saya selalu menghapus history perangkat seluler setelah saya menggunakannya. Saya membatasi konten-konten yang saya akses menggunakan perangkat seluler. Aplikasi yang ada dalam perangkat seluler saya berasal dari apps store resmi. Saya mengaktifkan debugging (usaha memperbaiki suatu bug atau error dalam suatu program) dalam perangkat seluler saya. Saya selalu melakukan pembaharuan sistem perangkat seluler secara berkala. Insiden Keamanan Government Computer Security Incident Response Team (GOVCSIRT) merupakan layanan yang dimiliki oleh kominfo. Saya pernah menggandakan file (copy-paste) dari flashdisk yang membawa virus masuk ke laptop/komputer. Saya cenderung langsung mengunduh file dan tidak memeriksa software crack atau attachment kiriman. Spammail, mailbomb yang terjadi sebaiknya dilaporkan kepihak terkait. Perkembangan mengenai keamanan informasi penting untuk diikuti.. Sumber: Kruger & Kearney, 2006; Mukhlis, 2014. No Butir Pernyataan D D1 D2 D3 D4 D5 D6. D7. D8. D9. D10 E E1. E2. E3 E4 E5.

(40) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 23 Variabel Kesadaran Keamanan Informasi (Kruger & Kearney, 2006; Mukhlis, 2014). Indikator Konsekuensi tindakan Password yang tidak mengandung kombinasi alfanumerik cenderung mudah dibobol. Penyebaran virus dari komputer ke komputer dan jaringannya dapat menyebabkan cyber crime. Phishing mampu menyebabkan kerugian baik finansial maupun nonfinansial. Kemudahan akses pornografi di internet dapat berdampak pada kesehatan emosional. Pembajakan hak kekayaan intelektual melalui internet dapat meliputi perbuatan yang melanggar hak cipta, paten, dan merk dagang. Back Up Data Saya melakukan back-up data terhadap semua file yang ada. Back-up data saya lakukan menggunakan perangkat internet (gdrive, email, dropbox, dst). Back-up data saya lakukan dengan menggunakan flashdisk atau hardisk. Back-up data dilakukan seminggu sekali. Back-up data penting untuk mencegah kehilangan data.. No Butir Pernyataan F F1. F2. F3. F4. F5 G G1 G2 G3 G4 G5. Sumber: Kruger & Kearney, 2006; Mukhlis, 2014. B. Konsep Keamanan Informasi Ada beberapa pengetahuan mengenai konsep keamanan informasi yang dipaparkan oleh Chan dan Mubarak (dalam Mukhlis, 2014) yang antara lain: 1. Phishing Phishing adalah usaha untuk mendapatkan informasi rahasia atau melakukan pencurian identitas dengan menggunakan e-mail atau website palsu yang meniru alamat situs atau alamat e-mail yang sebenarnya. Phishing juga dilakukan dengan cara-cara non-teknis seperti social.

(41) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 24 engineering atau dilakukan bersama dengan spam (akan dibahas di bagian berikutnya) sebagai modus untuk melakukan phishing. Phishing merupakan ancaman umum terhadap aspek kerahasiaan keamanan informasi dan karena itu penting bagi karyawan untuk menyadari konsep dan bahayanya. 2. Spam. Spam adalah surat atau pesan elektronik komersial yang tidak diinginkan oleh penerimanya. Spam bukan hanya mengganggu penerima namun berpotensi menimbulkan bencana atau mengganggu sistem. Salah satu contoh ialah adanya kode berbahaya seperti virus atau trojan. Kode berbahaya dapat mengurangi performansi sistem dan membatasi akses pengguna, sehingga melanggar aspek ketersediaan informasi. Selain itu, dalam pesan spam terkadang memuat link yang mengarahkan ke situs phishing. Kontrol teknis yang diterapkan organisasi untuk mencegah spam memasuki sistem e-mail organisasi mungkin tidak dapat mengatasi 100% masalah yang ada. Oleh karena itu, penting bagi karyawan atau individu untuk menyadari konsep spam dan bahaya yang terkait. 3. Social Engineering. Social engineering dalam konteks keamanan informasi adalah penggunaan sarana non-teknis untuk melakukan pencurian identitas atau untuk memperoleh informasi rahasia. Penyerang dalam hal ini dapat menggunakan kombinasi dari manipulasi psikologis dan peniruan dalam rangka mendorong korban tidak bersedia dalam menyediakan informasi rahasia. Mitigasi social engineering sangat bergantung pada kesadaran.

(42) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 25 karyawan tentang konsep dan penegakan kebijakan organisasi yang berkaitan dengan keamanan dan privasi. 4. Strong Password Password adalah kunci untuk otentikasi pengguna dan untuk mencegah akses tidak sah kedalam sistem. Selain social engineering dan praktek phishing, password dapat diperoleh secara ilegal dengan menggunakan dua jenis serangan yang dikenal sebagai password cracking. Bukan masalah apakah password dapat dipecahkan atau tidak, melainkan berapa lama waktu yang dibutuhkan untuk memecahkan kombinasi password tersebut. Semakin kuat sebuah password, maka semakin lama waktu yang dibutuhkan untuk memecahkannya. Password yang kuat akan mengurangi kemungkinan serangan password dilakukan oleh penyerang. Kontrol teknis yang ada sudah mumpuni untuk membuat password yang kuat, namun tidak semua sistem informasi memiliki kontrol tersebut. Oleh karena itu, perlu kesadaran karyawan untuk meyakini bahwa password mereka cukup kuat. Pengetahuan mengenai konsep passsword ini menjadi sangat penting. Password yang kuat harus terdiri dari kombinasi yang cukup panjang antara huruf, angka dan simbol. 5. Data or Information Integrity. Integritas data dan informasi yang berkaitan dengan aspek integritas keamanan informasi memiliki ciri berikut:.

(43) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 26 a. Akurasi dan kebenaran Informasi harus kuat dan benar dalam artian data harus tepat dan sesuai dengan kenyataan, misalnya data tanggal lahir yang diinputkan ke dalam sistem tidak boleh memiliki kesalahan. b. Kepercayaan Informasi yang tersimpan dalam sistem adalah representasi dari kenyataan sehingga seseorang dapat mempercayai informasi tersebut. c. Keberlakuan dan ketepatan waktu Tanggal lahir merupakan contoh yang bisa digunakan karena termasuk variabel yang berubah dari waktu ke waktu. Informasi keberlakuan dipengaruhi oleh perubahan kenyataan dari waktu ke waktu dan harus dipenuhi. 6. Social Networking. Media sosial dapat menjadi sumber kebocoran data ketika individu mengungkapkan informasi pribadi dan informasi yang berkaitan dengan tempat kerja di situs media sosial. Oleh karena itu, media sosial merupakan bagian penting untuk setiap rencana keamanan atau kebijakan. Kesadaran akan bahaya jejaring sosial sangatlah penting kaitannya dengan keamanan informasi. C. Pentingnya Keamanan Informasi Ariyus (2009), menjelaskan bahwa pengamanan informasi merupakan proses yang dilakukan dengan tujuan mengamankan informasi-informasi penting dan rahasia. Pengamanan informasi berguna untuk melindungi.

(44) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 27 informasi dari ancaman yang akan berpengaruh terhadap kinerja dan prestasi. Berdasarkan definisi tersebut, dapat disimpulkan bahwa pengamanan informasi adalah hal yang perlu dilakukan untuk mengamankan informasi penting dari berbagai ancaman yang ada. Pengamanan informasi selain dilakukan oleh individu juga perlu diterapkan dalam organisasi. Hal ini selaras dengan ungkapan Ariyus (2009), “Penerapan keamanan informasi memungkinkan sebuah organisasi untuk dapat mejaga kerahasiaan, integritas, dan ketersediaan informasi secara kontinu”. D. Manfaat Keamanan Informasi Menurut Ariyus (2009), pengamanan informasi sangat dibutuhkan untuk: 1. Menjaga privasi informasi dari pihak-pihak yang tidak memiliki kewenangan terhadap informasi tersebut. 2. Menjaga integritas informasi sehingga data tidak mengalami perubahan, baik oleh yang tidak berhak ataupun oleh sesuatu hal lain (misalnya transmisi yang buruk). 3. Memastikan identitas (otentikasi), baik orang, mesin, ataupun kartu, sekaligus menyamarkan identitas (anonymity) terhadap yang tidak berhak. E. Teknik Pengamanan Informasi Pengamanan informasi perlu dilakukan untuk menjaga informasi yang dimiliki oleh individu maupun organisasi. Ariyus (2009) menuturkan bahwa teknik yang dapat digunakan dalam pengamanan informasi meliputi:.

(45) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 28 1. Pembatasan akses dengan password dan username atau biometrik; dan 2. Cryptography (penyandian) dan steganography (pengkodean). Menurut Romney dan Steinbart (2015), password yang baik terdiri dari berbagai faktor, yaitu : 1. Length Kata sandi yang kuat berkaitan dengan panjangnya. Lebih panjang kata sandi yang dibuat akan lebih baik. 2. Multiple character types Password yang baik akan menggunakan campuran huruf besar dan huruf kecil, angka, dan karakter khusus untuk meningkatkan kekuatan dari kata sandi. 3. Randomness Password harus tidak mudah untuk ditebak dan diusahakan tidak dapat ditemukan di kamus. 4. Changed frequently Password harus diganti secara berkala. Kebanyakan pengguna mengganti kata sandinya paling tidak setiap 90 hari sekali dan pengguna yang memiliki akses ke informasi yang sensitif biasanya mengganti kata sandinya lebih sering yaitu setiap 30 hari sekali. 5. Keep secret Password harus terjaga kerahasiannya dari orang-orang yang tidak memiliki kepentingan khusus..

(46) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 29 F. Mata Kuliah Pendukung Kesadaran Keamanan Informasi Kesadaran keamanan informasi menjadi salah satu materi yang dipelajari oleh mahasiswa Akuntansi Universitas Sanata Dharma. Pembelajaran dalam materi kesadaran keamanan informasi ini merupakan salah satu langkah yang dilakukan oleh Program Studi Akuntansi dalam memenuhi dimensi kesadaran keamanan informasi menurut Kruger & Kearney (2006) yaitu dimensi pengetahuan. Berikut merupakan beberapa mata kuliah pendukung yang memberikan pengetahuan mengenai kesadaran keamanan informasi, yaitu: 1.. Sistem Informasi Manajemen (SIM) Sistem Informasi Manajemen (SIM) merupakan mata kuliah yang diselenggarakan oleh Program Studi Akuntansi dan wajib ditempuh oleh mahasiswa Akuntansi Universitas Sanata Dharma pada semester tiga. Sistem informasi manajemen dipelajari untuk membantu manajer dalam membuat. keputusan manajerial demi. keberlangsungan organisasi.. Keputusan tersebut diambil dari informasi yang diperoleh lewat data-data yang diperlukan. Data tersebut biasanya bersifat rahasia sehingga memerlukan keamanan dan pengendalian internal yang baik dari perusahaan. Keamanan dan pengendalian diperlukan karena banyaknya ancaman yang muncul dalam proses bisnis. Salah satu ancaman yang muncul ialah ancaman internal yaitu karyawan perusahaan. Karyawan biasanya memiliki akses terhadap informasi istimewa perusahaan. Tanpa adanya.

(47) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 30 pengendalian dan sistem keamanan yang baik, para karyawan mampu mengakses seluruh sistem informasi tersebut tanpa meninggalkan jejak. Menurut Laudon (2015), pengendalian yang dapat dilakukan oleh perusahaan ialah melakukan beberapa hal berikut: a. Pengendalian Administratif Dilakukan untuk menjamin bahwa seluruh prosedur yang ada telah dilaksanakan dengan baik, seperti: 1) Mempublikasikan kebijakan pengendalian; 2) Prosedur formal dan standar pengoperasian disosialisasikan dan dilaksanakan dengan tegas; 3) Perekrutan pegawai dilakukan dengan hati-hati; 4) Melakukan supervisi pegawai; 5) Melakukan pemisahan tugas pada setiap bagian. b. Pengendalian Pengembangan dan Pemeliharaan Sistem Pengendalian pengembangan dan pemeliharaan sistem biasanya akan melibatkan auditor sistem informasi mulai dari pengembangan hingga pemeliharaan sistem. c. Pengendalian Operasi Dilakukan agar sistem beroperasi sesuai dengan yang diharapkan, dengan melakukan hal berikut: 1) Pembatasan akan akses terhadap data; 2) Pengendalian terhadap personel pengoperasian; 3) Pengendalian terhadap peralatan;.

(48) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 31 4) Pengendalian terhadap penyimpanan arsip; dan 5) Pengendalian terhadap virus. d. Proteksi Fisik terhadap Pusat Data Dilakukan untuk menjaga hal-hal yang tidak diinginkan terhadap pusat data. e. Pengendalian Perangkat Keras Kontrol ini dilakukan untuk mengantisipasi kegagalan sistem komputer. Apabila gagal, maka komponen cadangan harus digunakan. f. Pengendalian Akses terhadap Sistem Komputer Melakukan pembatasan akses perlu diterapkan untuk menjaga informasi yang ada. Para pemakai sistem perlu diberikan otorisasi yang berbedabeda. g. Pengendalian terhadap Akses Informasi Pengendalian diterapkan dengan menggunakan sistem kripto. h. Pengendalian terhadap Bencana Zwass (dalam Laudon, 2015), membagi rencana pemulihan terhadap bencana menjadi 4 komponen, yaitu: 1) Rencana darurat, dilakukan menentukan tindakan yang harus dilakukan oleh karyawan bila bencana terjadi. 2) Rencana cadangan, menentukan bagaimana pemrosesan informasi dilaksanakan selama masa darurat. 3) Rencana pemulihan, menentukan bagaimana pemrosesan akan dikembalikan ke keadaan asli..

(49) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 32 4) Rencana pengujian, menentukan komponen pemulihan akan diuji dan disimulasikan. i. Pengendalian terhadap Perlindungan Terakhir Berupa rencana pemulihan terhadap bencana dan asuransi. j. Pengendalian Aplikasi Diwujudkan secara spesifik dalam aplikasi sistem informasi lewat masukan, proses, keluaran, basis data. Memastikan bahwa hasil pengolahan komputer akurat, lengkap, dan terdistribusi dengan baik. 2.. Sistem Informasi Akuntansi (SIA) Sistem Informasi Akuntansi (SIA) merupakan mata kuliah yang diselenggarakan oleh Program Studi Akuntansi dan wajib ditempuh oleh mahasiswa Akuntansi Universitas Sanata Dharma pada semester empat. Menurut Romney dan Steinbart (2015), sistem informasi akuntansi adalah suatu sistem yang mengumpulkan, mencatat, menyimpan, dan mengolah data untuk menghasilkan informasi bagi pengambil keputusan. Adanya sistem informasi akuntansi dapat membantu proses bisnis suatu entitas. Proses bisnis yang berlangsung dapat terjadi karena adanya komponen sistem yang mendukung. Berikut enam komponen sistem informasi akuntansi menurut Romney dan Steinbart (2015): a. Orang yang menggunakan sistem. b. Prosedur dan instruksi yang digunakan untuk mengumpulkan, memproses, dan menyimpan data. c. Data mengenai organisasi dan aktivitas bisnis lainnya..

(50) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 33 d. Perangkat lunak, yang digunakan untuk mengolah data, e. Infrastruktur teknologi. informasi, meliputi komputer, peralatan. periferal, dan perangkat jaringan komunikasi yang digunakan dalam SIA. f. Pengendalian internal dan pengukuran keamanan yang menyimpan data SIA. Romney dan Steinbart (2015) berpendapat bahwa enam komponen SIA tersebut memungkinkan SIA untuk melaksanakan tiga fungsi bisnis, yaitu: a. Mengumpulkan dan menyimpan data mengenai kegiatan atau aktivitas, sumber daya, dan personil organisasi. b. Mengolah data menjadi informasi sehingga manajemen dapat merencanakan, melaksanakan, mengendalikan, dan mengevaluasi kegiatan, sumber daya, dan personil. c. Melakukan pengendalian internal yang memadai untuk mengamankan aset dan data organisasi. Pengendalian yang dapat dilakukan dalam menjaga keamanan informasi antara lain: a. Pengendalian Preventif, dilakukan untuk membatasi akses terhadap sumber daya informasi, yaitu: 1) Orang-orang Dilakukan dengan menciptakan sebuah budaya akan “sadar keamanan” dalam sebuah lingkungan. Selain itu, memberikan.

(51) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 34 pelatihan terhadap karyawan agar memahami dan mengikuti kebijakan keamanan organisasi. 2) Proses Pengendalian Akses Menerapkan proses pengendalian secara khusus agar setiap orang tidak dapat mengakses informasi secara bebas. 3) Pengendalian Autentifikasi Merupakan proses verifikasi identitas seseorang atau perangkat yang mencoba untuk mengakses sistem. 4) Pengendalian Otorisasi Proses memperketat akses dari pengguna sah terhadap bagian spesifik sistem dan membatasi tindakan-tindakan apa saja yang diperbolehkan untuk dilakukan. 5) Solusi TI Solusi yang ditawarkan oleh TI ialah pengendalian anti-malware, dan akses jaringan. 6) Pertahanan Perimeter Dilakukan dengan cara router, firewall, dan sistem pencegahan gangguan. 7) Bagaimana Arus Informasi pada Jaringan Dilakukan dengan peninjauan menyeluruh TCP/IP dan ethernet..

(52) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 35 8) Mengamankan koneksi Dial-Up Para pegawai yang ingin mengakses sebuah informasi perusahaan dari jarak jauh harus melakukan verifikasi data atau identitas pengguna untuk mendapatkan akses dial-in. 9) Mengamankan akses nirkabel Prosedur yang dapat dilakukan untuk mengamankan akses nirkabel antara lain: (a) Menyalakan fitur keamanan yang tersedia; (b) Membuktikan keabsahan perangkat yang digunakan sebelum memasuki alamat IP; (c) Mengatur seluruh perangkat nirkabel yang terotorisasi agar beroperasi dan terhubung hanya pada titik akses nirkabel yang dituju; (d) Menggunakan nama yang non-informatif sebagai alamat titik akses yang disebut dengan Service Set Identifier (SSID); (e) Mengurangi kekuatan publikasi dari titik akses nirkabel; (f) Mengenkripsi seluruh lalu lintas nirkabel. 10) Solusi TI Dilakukan dengan pengendalian pengukuhan peralatan dan perangkat lunak. 11) Konfigurasi endpoint Dilakukan dengan cara mengeliminasi atau mematikan pengaturan dan layanan yang tidak diperlukan..

(53) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 36 12) Manajemen akun pengguna Memberikan akses akun lebih dari satu kepada pegawai administratif dalam perusahaan serta mengubah kata sandi dasar agar keamanan data terjaga. 13) Desain perangkat lunak Para pemrogram di perusahaan harus dilatih untuk memperlakukan seluruh input dari pengguna eksternal sebagai sebuah data atau informasi yang tidak dapat dipercaya dan perlu adanya pengecekan secara rutin dan cermat. 14) Solusi TI: Enkripsi Enkripsi dimaksudkan dengan memberikan sebuah lapisan pertahanan terakhir untuk mencegah akses tanpa ijin terhadap informasi sensitif. 15) Keamanan Fisik lewat pengendalian akses Para pegawai dihimbau untuk tidak menyimpan informasi sensitif perusahaan di dalam laptop atau perangkat pribadi lainnya. Apabila terpaksa harus disimpan terutama terkait informasi sensitif perusahaan, baiknya informasi tersebut harus dienkripsi sehingga tidak bisa diakses dengan mudah. 16) Pengendalian perubahan dan manajemen perubahan Hal ini digunakan untuk memastikan bahwa modifikasi pada perangkat keras, perangkat lunak, atau proses tidak mengurangi keandalan sistem..

(54) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 37 b. Pengendalian Detektif Pengendalian ini dilakukan dengan melakukan analisis log, sistem deteksi gangguan, pengujian penetrasi (upaya terotorisasi untuk menerobos ke dalam sistem informasi organisasi), dan pengawasan berkelanjutan. c. Pengendalian Korektif Pengendalian korektif meliputi Computer Incident Response Team (CIRT) yaitu sebuah tim yang bertanggungjawab untuk mengatasi insiden keamanan utama, Chief Information Security (CSIO), dan Manajemen patch. G. Evaluasi Departemen. Pendidikan. Nasional. (dalam. Prijuwuntato,. 2016). mengartikan evaluasi sebagai kegiatan identifikasi untuk melihat apakah suatu program yang telah direncanakan telah tercapai atau belum, berharga atau tidak, dan dapat pula melihat tingkat efisiensi pelaksanaannya. Arikunto (2018) memaparkan bahwa evaluasi adalah kegiatan mengumpulkan informasi tentang bekerjanya sesuatu yang selanjutnya informasi tersebut digunakan untuk menentukan alternatif yang tepat dalam mengambil keputusan. Evaluasi berhubungan dengan keputusan nilai (value judgement) yang mana meliputi kegiatan mengukur dan menilai sesuatu untuk dasar pengambilan keputusan. Evaluasi dapat dilakukan dengan membandingkan kriteria atau teori tertentu..

(55) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 38 H. Penelitian Terdahulu Penelitian ini berfokus pada kesadaran keamanan informasi mahasiswa Akuntansi Universitas Sanata Dharma. Ada beberapa penelitian terdahulu yang dapat digunakan sebagai acuan, diantaranya ialah: Kruger & Kearney (2006) melakukan penelitian mengenai kesadaran keamanan informasi berjudul A prototype for assessing information security awareness. Penelitian ini bertujuan untuk mengukur kesadaran keamanan informasi di perusahaan pertambangan internasional, dengan pengembangan model prototipe. Metode ukur yang digunakan berasal dari sisi psikologi sosial, yaitu pengaruh, perilaku, dan kognisi (Feldman, 1999; Michener dan Delamater, 1994) yang dikembangkan dengan mengukur pengetahuan, sikap, dan perilaku individu terhadap kesadaran keamanan informasi. Pengukuran dilakukan menggunakan pendekatan scorecard sederhana dan penyebaran kuesioner. Hasil yang didapat ialah kesadaran secara keseluruhan di perusahaan dianggap rata-rata sebesar 65% dengan rincian 77% kesadaran pengetahuan, 76% kesadaran sikap, dan 54% perilaku. Kim (2014) melakukan penelitian mengenai pentingnya pelatihan Information Security Awareness Training (ISAT) bagi kesadaran keamanan informasi mahasiswa. Metode penelitian yang digunakan adalah studi kasus dengan teknik pengumpulan data kuesioner dan survei. Hasil penelitian menunjukkan bahwa melalui pelatihan Information Security Awareness Training (ISAT) pengetahuan mahasiswa menjadi bertambah, walaupun pelatihan tersebut dirasa kurang rinci bagi mahasiswa. Kesimpulan dari.

(56) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 39 penelitian yang dilakukan Kim yaitu terdapat hubungan signifikan yang terjadi antara pelatihan keamanan dan persepsi mahasiswa tentang keamanan sistem informasi. Mukhlis (2014) melakukan penelitian mengenai pengukuran tingkat kesadaran keamanan informasi Pegawai Negeri Sipil dengan metode Multiple Criteria Decision Analysis (MCDA). Hasil penelitian menunjukkan bahwa tingkat kesadaran keamanan informasi PNS Pemkot Makassar secara keseluruhan berada pada kategori “sedang” sehingga perlu dimonitor untuk kemungkinan dilakukan pembenahan. Tennakoon (2015) melakukan penelitian tentang pengungkapan informasi dari pengguna media sosial, dirinya mengungkapkan pentingnya kontrol atas informasi pribadi, kesadaran pengguna, dan pemberitahuan keamanan. Penelitian dilakukan dengan cara mengumpulkan dan menganalisis data pengguna jaringan sosial menggunakan kuadran terkecil. Hasil penelitian menunjukkan bahwa dalam konteks media sosial, kontrol atas informasi pribadi masih negatif, walaupun kesadaran pengguna dan pemberitahuan keamanan telah menunjukkan hasil yang positif. Penelitian Ngoqo (2015), menemukan bahwa terdapat hubungan di antara kesadaran keamanan informasi dan sikap atau niat perilaku seseorang dalam menjaga keamanan informasi. Hubungan tersebut ditunjukkan lewat hasil korelasi positif yang signifikan antara konstruk level of awareness dan behaviour intent..

(57) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 40 Nowrin (2018) melakukan penelitian mengenai “Information Security Behaviour of Smartphone Users” yang merupakan studi empiris dari mahasiswa. di. Universitas. Dhaka,. Bangladesh.. Penelitian. tersebut. menunjukkan bahwa para mahasiswa selalu menggunakan fitur keamanan pada smartphone yang mereka miliki dan berlatih untuk menonaktifkan fitur perekaman jejak online yang ada. Keamanan informasi dalam masalah pemulihan bencana, para mahasiswa tidak pernah mengadopsi fitur pemulihan bencana. yang ada. pada. smartphone. mereka.. Hal. tersebut. sangat. memprihatinkan karena fitur ini sebenarnya penting dalam mengamankan informasi pada smartphone dari pihak ketiga. Penelitian ini juga menunjukkan bahwa para mahasiswa laki-laki cenderung lebih memiliki tindakan dan kesadaran. yang. dibandingkan. baik. dengan. dalam. menjaga. mahasiswa. keamanan. perempuan. di. informasi. mereka. Universitas. Dhaka,. Bangladesh. Indriani (2018) melakukan penelitian yang mengungkapkan melalui mata kuliah SIA, mahasiswa mampu memahami pentingnya pengendalian dan keamanan pribadi. Mata kuliah SIA juga membantu mahasiswa untuk memikirkan bagaimana cara bersikap terhadap keamanan dan pengendalian sistem informasi yang dimiliki serta memberikan pengetahuan mengenai internet, back-up data, dan phishing. Pengetahuan yang menimbulkan pemikiran tersebut pada kenyataannya hanya diterapkan untuk back-up data, internet, dan phishing, sedangkan untuk password dan e-mail tidak diterapkan..

(58) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 41 Dari penjabaran menurut penelitian sebelumnya yaitu Indriani (2018), diketahui bahwa kesadaran keamanan informasi mahasiswa Program Studi Akuntansi Universitas Sanata Dharma sudah muncul lewat pengetahuan yang telah diterima dalam mata kuliah SIA. Pengetahuan yang diterima tersebut ternyata mampu menumbuhkan sebuah sikap dan pengimplementasian dalam kehidupan sehari-hari untuk menjaga keamanan informasi yang dimiliki, terlihat dari backup data, internet, dan phishing yang sudah diterapkan sebagai bentuk kesadaran keamanan informasi..

(59) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB III METODE PENELITIAN. A. Jenis Penelitian Jenis penelitian ini adalah kuantitatif. Menurut Sugiyono (dalam Duwi, 2014), penelitian kuantitatif sendiri merupakan penelitian berupa data yang berbentuk angka atau data kualitatif yang diangkakan. Penelitian ini dilakukan berdasarkan data yang diperoleh dari sampel populasi dan dianalisis sesuai dengan. metode. statistik. yang. kemudian. diinterprestasikan. untuk. menggambarkan tingkat kesadaran keamanan informasi mahasiswa. B. Waktu dan Tempat Penelitian 1. Waktu Penelitian Penelitian ini dilaksanakan pada bulan Maret tahun 2019. 2. Tempat Penelitian Penelitian dilakukan di Program Studi Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma Yogyakarta. C. Subjek dan Objek Penelitian 1. Subjek Penelitian Subjek dalam penelitian ini adalah mahasiswa Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma Yogyakarta tahun angkatan 2015 dan 2016. 2. Objek Penelitian Objek dari penelitian ini adalah variabel yang bisa diukur dan yang akan diteliti oleh penulis. Objek penelitian ini ialah tingkat kesadaran mahasiswa 42.

(60) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 43 terhadap keamanan informasi di Program Studi Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma Yogyakarta. D. Metode dan Desain Penelitian Metode yang digunakan dalam penelitian ini adalah metode deskriptif kuantitatif. Menurut Noor (2011), desain penelitian deskriptif bertujuan untuk mendeskripsikan sifat atau karakteristik dari suatu gejala, peristiwa yang terjadi saat ini. Penelitian deskriptif memusatkan perhatian kepada masalah aktual yaitu kesadaran keamanan informasi mahasiswa tanpa memberikan perlakuan khusus kepada para subjek. Desain penelitian yang digunakan ialah penelitian ex post facto. Sekaran (2011) menjabarkan bahwa desain ex post facto merupakan desain penelitian yang dilakukan dengan tidak memanipulasi variabel bebas dalam situasi lapangan. Penelitian ini juga tidak memberikan perlakuan khusus kepada variabel yang ada, melainkan hanya menggunakan fakta pada diri responden. E. Populasi dan Sampel 1. Populasi Menurut Sugiyono (2018), “Populasi adalah wilayah generalisasi yang terdiri atas: objek/subjek yang mempunyai kualitas dan karakteristik tetentu yang ditetapkan oleh peneliti untuk dipelajari dan kemudian ditarik kesimpulannya. Jadi populasi bukan hanya orang, tetapi juga objek dan benda-benda alam yang lain. Populasi juga bukan sekedar jumlah yang ada pada. objek/subjek. yang. dipelajari,. tetapi. meliputi. seluruh. karakteristik/sifat yang dimiliki oleh subjek atau objek itu.” Populasi yang.

(61) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 44 digunakan dalam penelitian ini adalah mahasiswa Program Studi Akuntansi, Fakultas Ekonomi, Universitas Sanata Dharma angkatan 2015 dan 2016, dengan total populasi yang akan diteliti adalah 125 mahasiswa. Rincian populasi subjek penelitian disajikan pada tabel berikut. Tabel 3.1: Rincian Populasi Penelitian Mahasiswa Akuntansi Angkatan Universitas Sanata 2015 Dharma 2016 Total Keseluruhan Responden. Jumlah 62 63 125. Sumber: Data tabulasi, 2019. 2. Sampel Sampel adalah bagian dari jumlah dan karakteristik yang dimiliki oleh populasi tersebut (Sugiyono, 2018). Sampel yang diambil dalam penelitian ini adalah mahasiswa Akuntansi angkatan 2015 dan 2016 yang telah mendapatkan materi kesadaran keamanan informasi. 3. Teknik Penarikan Sampel Jumlah sampel yang digunakan oleh peneliti akan dihitung dengan menggunakan rumus Slovin. Menurut Noor (2011:158) rumus Slovin ialah sebagai berikut:. Keterangan: n. = jumlah elemen/anggota sampel. N. = jumlah elemen/anggota populasi. e. = error level (tingkat kesalahan, dimana umumnya berkisar 1%, 5%, atau 10% bebas dipilih oleh peneliti).

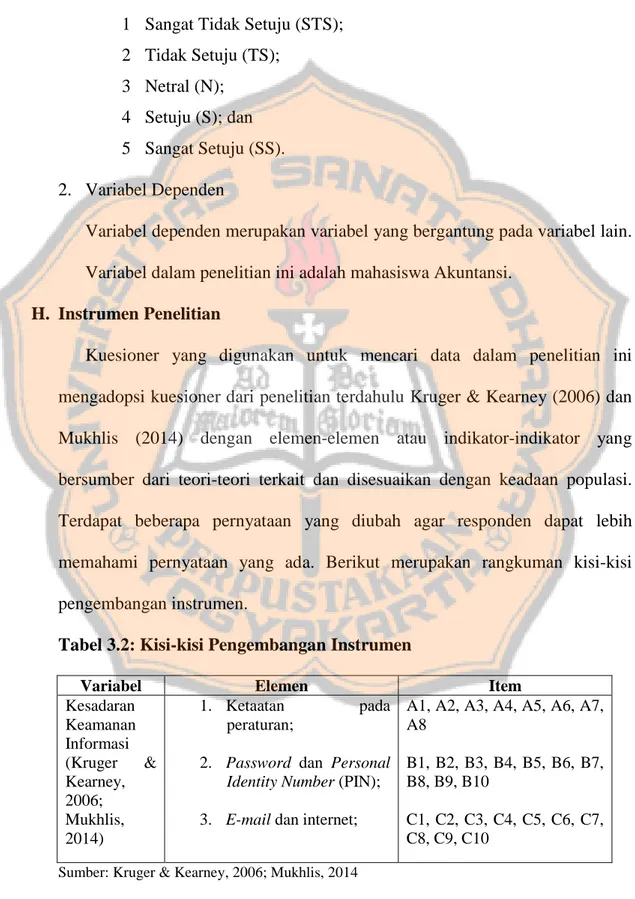

(62) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 45 Teknik pengambilan sampel yang digunakan ialah convenience sampling, yaitu pengambilan sampel yang dilakukan secara nyaman dengan memilih sampel bebas sekehendak penelitinya (Hartono, 2013:98). Peneliti menentukan sampel yang diambil mahasiswa Akuntansi Universitas Sanata Dharma tahun angkatan 2015 dan 2015 dengan pertimbangan telah mendapatkan pengetahuan mengenai pengendalian internal dan security awareness. F. Teknik Pengumpulan Data Teknik pengumpulan data yang digunakan ialah survei dengan penyebaran kuesioner. Hartono (2013) menjabarkan bahwa survei merupakan metode pengumpulan data primer dengan memberikan pertanyaan atau pernyataan kepada responden. Sumber data yang digunakan ialah sumber data primer atau dari sumber asli yang dikumpulkan secara khusus lewat penyebaran kuesioner. G. Variabel Penelitian 1. Variabel Independen Variabel independen merupakan variabel yang mempengaruhi atau yang menjadi sebab timbulnya perubahan variabel dependen. Variabel independen dalam penelitian ini adalah kesadaran keamanan informasi. Untuk mengukur tingkat kesadaran keamanan informasi digunakan skala Likert. Skala Likert digunakan untuk mengukur persepsi, sikap atau pendapat seseorang atau kelompok mengenai sebuah peristiwa atau fenomena sosial, berdasarkan definisi operasional yang telah ditetapkan.

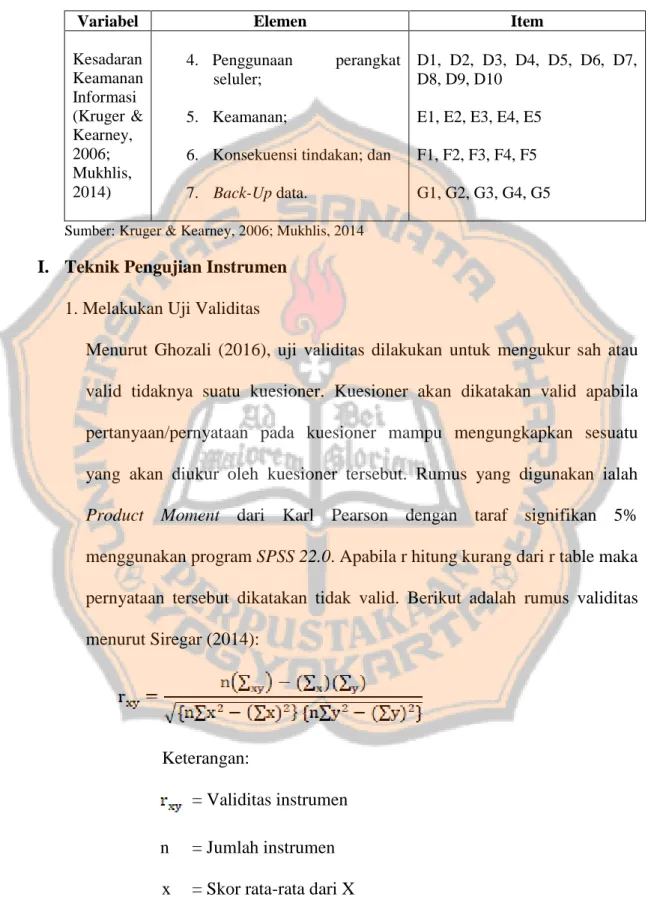

Gambar

Dokumen terkait

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul : ANALISIS KINERJA DINAS KESEHATAN

Demi pengembangan ilmu pengetahuan, saya memberikan kepada perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul: Hubungan Persepsi Kegunaan,

Hasil analisis menunjukan bahwa: (1) Tingkat kepentingan mahasiswa Sanata Dharma Yogyakarta tergolong dalam kategori melebihi harapan perpustakaan Sanata Dharma

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul “ HUBUNGAN ANTARA TINGKAT PENDIDIKAN ORANG

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul: IDENTIFIKASI KESULITAN SISWA

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul: Pengembangan media pembelajaran papan analisis

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul: PENGEMBANGAN PLATFORM LEARNING MANAGEMENT SYSTEM

Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah saya yang berjudul : Model Pembelajaran Kooperatif